Balise les Pirates - résultat: 42

Parfois, il semble que le coronavirus réduit les gens fous. Il n'est pas étonnant, au fond, combien de siéger en quarantaine. Une situation similaire se produit dans le monde entier et à cela il faut faire quelque chose. Pas étonn...

Les pirates peuvent transformer des satellites de la planète dans les armes

Le mois dernier, SpaceX est devenu un opérateur le plus grand dans le monde le nombre d'actifs satellites. On sait qu'à la fin de janvier 2020, la compagnie a eu 242 des satellites en orbite autour de la planète, et prévoit de lan...

L'intelligence artificielle a appris à traquer les pirates

si les pirates de résister à l'intelligence artificielle? et des systèmes basés sur cette technologie, trouvent de plus en plus d'applications dans la vie réelle. Mais souvent, leur champ d'action est limitée à l'analyse de grand...

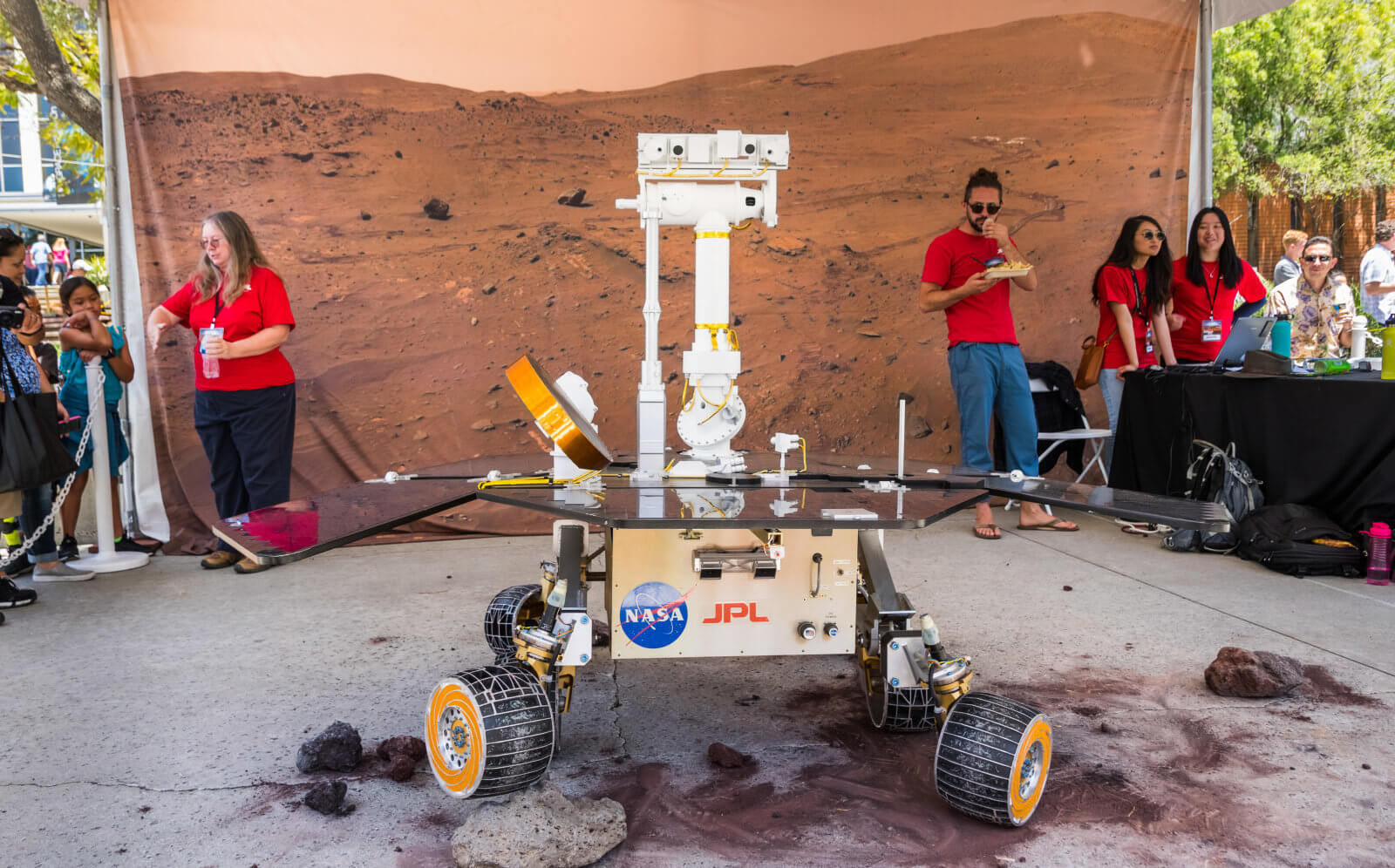

Les hackers ont piraté le serveur de la NASA, en utilisant un ordinateur bon marché Raspberry Pi

Peut-américaine le jet propulsion Laboratory de la NASA (JPL) et produit certains des plus high-tech de choses sur la planète, par exemple, la même, et les télescopes, mais il s'avère qu'elle observe de très graves problèmes à la ...

Les pirates recevront de l'argent et la voiture pour le piratage Tesla Model 3

la Société Tesla tente par tous les moyens de protéger leurs voitures électriques contre le piratage, et elle l'est certainement. Les preuves sont nombreuses, par exemple, un jour, les pirates de la Belgique pourraient Model S et ...

Les pirates ont contourné un des systèmes les plus complexes de sécurité

les Experts dans le domaine de la sécurité informatique raconté, comment les pirates peuvent facilement contourner le système d'autorisation basé sur la numérisation et l'analyse des vaisseaux sanguins sous-cutanés. Comment cela s...

À Moscou, célébrée кибератака sur le nouveau téléphérique

ouverte il y a deux jours, le téléphérique de la terrasse d'observation sur vorobiovy gory à «Luzhniki» faite кибератака. Agence de presse TASS citant le service de presse de Moscou téléphérique signale que l'incident a eu lieu le...

Hack 2 secondes: protection numérique de Tesla n'a résisté à des pirates

un Groupe de passionnés de la Левенского de l'université catholique (Belgique) a trouvé un moyen de pirater une clé numérique Tesla Model S de démarrer à distance. Le piratage ne prend pas plus de deux secondes. Sur la façon de le...

Tenus d'une caméra de la police peuvent être utilisés par les pirates et les criminels

le Personnel de la police à travers le monde d'aujourd'hui portent sur le corps de la caméra. Ils jouent un outil utile, qui protège les fonctionnaires de police, protège les citoyens contre les abus des agents de l'aide à lutter ...

les Utilisateurs d'ordinateurs à travers le monde ont commencé à recevoir des e-mails des escrocs qui extorquer de l'argent. En fonction de ce qui a été envoyé, son contenu peut varier. Toutefois, les collègues de Business Insider...

Hacker deviné utiliser la vulnérabilité des routeurs pour accéder aux fichiers de l'armée des états-UNIS. Les données obtenues, il a essayé de vendre sur le forum даркнете, mais n'a pas pu trouver l'acheteur intéressé, même en réd...

Un hacker regroupement a capturé le contrôle des satellites et des opérateurs de télécommunications

les Chercheurs dans le domaine de la sécurité de Symantec Corp. découvert complexe malware campagne, lancée à partir d'ordinateurs en Chine. Les pirates sont profondément enracinées dans les ordinateurs des opérateurs de communica...

Un demi-million de routeurs peuvent être désactivés par le programme VPNFilter

les Chercheurs en sécurité ont découvert récemment qu'au moins 500 millions de routeurs en service chez les particuliers et les entreprises, infecté par un logiciel malveillant VPNFilter, la version précédente auparavant répartis ...

Plus de 30 grandes entreprises de signer «la convention de genève»

la Publication de The New York Times rapporte que plus de 30 entreprises de technologie, y compris Facebook et Microsoft, l'intention de publier une déclaration selon laquelle ils ont publiquement refusent de participer à киберата...

Les pirates ont fait irruption YouTube et supprimé le plus populaire rouleau

Dès maintenant un hacker de regroupement, appelant Prosox and Kuroi'sh, taillade le partage de vidéos YouTube et change les noms les plus populaires de musique clips Vevo. Sous la «répartition» ont déjà réussi à obtenir la plus vu...

Une vulnérabilité dans Cisco IOS a laissé des utilisateurs de l'internet

Dans le cours puissant botnet-attaque. Toutes les adresses Internet sont analysés pour détecter les frais de la vulnérabilité dans le logiciel Cisco IOS, permet d'exécuter à distance des commandes sur les périphériques Cisco. Le b...

Du russe, de l'accusé de piratage de LinkedIn, a extradé vers le états-UNIS

le Russe, dont est accusé d'avoir violé les services de LinkedIn, Dropbox et les enfants regardent, ainsi que dans la compromission des données personnelles de plus de 100 millions d'utilisateurs, a été extradé aux états-UNIS aprè...

Ylon Musk a supprimé la page de Tesla et de SpaceX sur Facebook

une action Massive «Éloigne Facebook» (#deletefacebook) continue de prendre de l'ampleur. Mécontent de la grande échelle à la fuite des données personnelles des utilisateurs du réseau social appellent les boycotter Faceb...

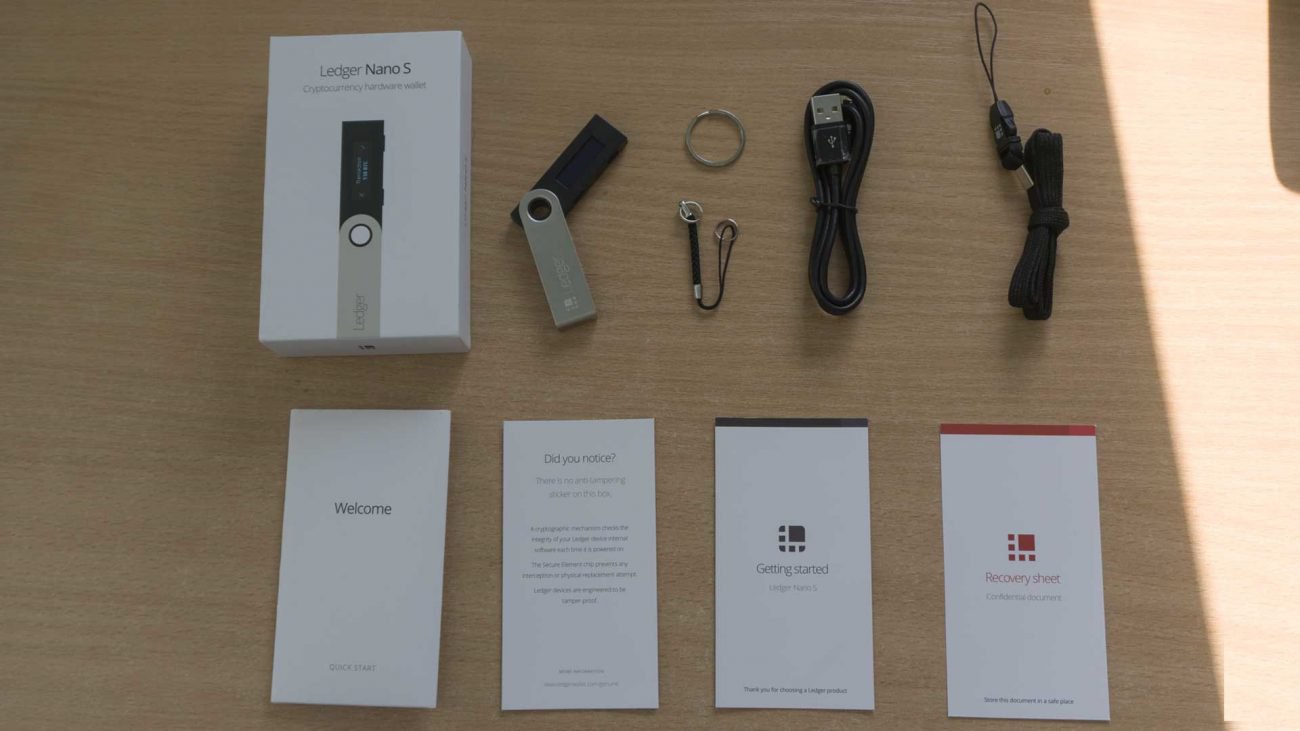

L'écolier a piraté protégé криптокошелек Ledger

Beaucoup de криптовалютных des actifs s'en passent parfaitement les logiciels portefeuilles, qui créent sur des ordinateurs. Mais certains sont convaincus que c'est dangereux, c'est pourquoi ils utilisent le matériel de sacs à mai...

Virus-майнеры ont appris à résoudre les concurrents

jusqu'À présent, tout ce remue-ménage à la contamination des ordinateurs et des proies avec leur aide, криптовалют ressemble à une chose n'est pas très grave. Les cybercriminels mettent en œuvre des programmes-майнеры sur les diff...