Technologie der Verfolgung von Nutzern: wie und warum Unternehmen sammeln personenbezogene Daten

Source:

Source:

App Tiktok die in China entwickelt, dessen Regierung beschäftigt sich mit der totalen überwachung der eigenen Bürger

Wie Sie denken, Sie werden verfolgt? Während Sie über die Antwort nachdenkt, daran erinnern, dass praktisch hinter jeder Handlung wird in eine passive Beobachtung. Die Durchschnittliche Web-Seite tauscht die Daten mit Dutzenden von Entwicklern. Das gleiche gilt auch für viele Mobile Anwendungen. Einige von Ihnen überhaupt sammeln vertrauliche Informationen, einschließlich Ihren Standort und Daten über die getätigten anrufen. Verschiedene Unternehmen und auch die Veranstalter nutzen die Bluetooth und WiFi für die überwachung der Menschen in der Nähe. Handelsketten greifen auf die Verwendung von Technologien zur Erkennung von Personen um den Käufer zu identifizieren und damit eine persönliche Werbeangebote. Darüber hinaus werden die erhaltenen Informationen Vertreter der privaten Unternehmen können mit den Strafverfolgungsbehörden zu teilen.

freie Käse nur in der Mausefalle

Heute viele achten auf die Nachrichten über das Leck von personenbezogenen Daten der Nutzer von sozialen Netzwerken, Banken und anderen Online-Plattformen. Aber was ist mit Mobile ? Trotz der Tatsache, dass Ihre Anfragen nicht immer die Privatsphäre, so oder so, Ihre Nutzung birgt auch Risiken. Die Tatsache, dass für den Betrieb von Anwendungen benötigen Häufig Zugriff auf alle Arten von Informationen auf Ihren mobilen Geräten. Wenn Sie möchten, veröffentlichen Fotos auf Facebook, die App muss Zugriff auf Ihre Fotobibliothek. Wenn Sie aktuelle Verkehrsinformationen in Echtzeit, die App fordert Zugriff auf Ihren Standort. Die Programme für die Konvertierung von Sprache in Text fordern den Zugriff auf das Mikrofon. Aber das bedeutet nicht, dass Sie mit Zugang zum hören Ihrer Gespräche (obwohl die App Facebook ist genau dies ). Allerdings sind einige Apps wollen Zugriff auf andere Funktionen der mobilen Geräte, die nichts mit der Arbeit der Anwendung selbst. Es betrifft Abfragen für den Zugriff auf Flash-Kamera-Ausrüstung und Standort. Die erhaltenen Informationen dann an Werbenetzwerke verkaufen.

Der Dozent der informatik an der Northeastern University David Чоффнес , dass der Grund für die Datenerhebung ist fast immer die Monetarisierung. Die persönlichen Daten der Nutzer interessieren die Entwickler, da mit dem Verkauf von Daten an andere Unternehmen und Werbetreibende Gewinn bringt. Also selbst wenn eine herunterladbare App «Kostenlose» Nutzer zahlen oft dafür vertrauliche Informationen. Sicherheit der persönlichen Daten heute stört viele Forscher. Also, wenn an der Stanford law School glauben, dass es gibt ein ganzes ökosystem, basierend darauf, um wie viele Informationen der Handy-Nutzer. Die gute Nachricht ist, dass die Apps müssen jetzt anfordern und erhalten Ihre Berechtigung zum Zugriff auf bestimmte Funktionen Ihres Geräts zuzugreifen. Zugriff standardmäßig werden Sie nicht haben. Das ist, warum bei der ersten Installation erscheint ein kleines Fenster mit der Aufforderung den Zugriff auf die Kamera, den Standort oder das Adressbuch. Benutzer können auch Steuern Sie den Zugriff der Anwendung auf die persönlichen Informationen, indem Sie ihn verfolgen Sie Ihre Position nur während der Nutzung der Anwendung. Im Popup-Fenster auch in der Regel werden die Gründe, warum die App Zugriff auf. Aber es hört nicht einige Unternehmen von der Verletzung der Datenschutzbestimmungen.

Wollen immer aktuelle News aus der Welt der Wissenschaft und High-Tech? Abonniere unseren

leider heute verlassen Sie sich nicht auf die Integrität der Entwickler und Leiter von Kapitalgesellschaften

So, Dank der Kritik und Firmen , die in der Vergangenheit Datenlecks ließen, wurden Schritte unternommen, um unberechtigten Zugriff auf Funktionen der Geräte und die bessere Information der Nutzer darüber, auf welche Informationen zugreifen installierte Programme. Wie berichtet , einige Anwendungen um den Zugriff auf Ihre Standortdaten, um den Benutzern eine bessere, personalisierte Informationen. Dabei nicht zu erwähnen, dass die Daten verkaufen oder nutzen Sie für die Anzeigenausrichtung. Kürzlich Journalisten der New York Times , dass eine der beliebtesten Apps sendet Daten über den Aufenthaltsort der Nutzer 40 verschiedenen Unternehmen, während die Nutzer glaubten, dass Ihre Position отслеживалось nur zum abrufen der Wettervorhersage.

Lesen Sie auch:

Trotz der Tatsache, dass die Nutzer müssen sich bewusst sein über die Erhebung personenbezogener Daten von Anwendungen, die Beschreibung der "Datenschutzrichtlinie" kann in einem langen, undeutlich und schwer zu verstehen. So in den Anmerkungen zur Politik einigen Anwendungen kann gesagt werden, dass Ihre Daten übertragen werden können, verbundenen Unternehmen, was tatsächlich bedeutet, dass Sie werden an die Inserenten und/oder analytischen Agenturen.

Wie zu verstehen, was Daten sammeln ohne Vorwarnung?

In der Regel Kostenlose Apps geladen Trackern — schließlich müssen die Entwickler irgendwie Geld verdienen. In diesem Fall können Benutzer nicht erwarten, dass solche Anwendungen nicht sammeln Ihre Daten.

Faceapp Nutzer versichert, dass nicht Daten an die RegierungDie russische Föderation

Ergebnisse , durchgeführt von den Mitarbeitern der International Computer Science Institute, haben gezeigt, dass die kostenpflichtigen Versionen der Apps haben oft dieselben Tracker, und dass Ihre gratis-Pendants. Die Forscher glauben, dass wir uns in einer Epoche, wenn Sie sich nicht sicher sein, dass, wenn Sie für die App zahlen, es wird der Zugriff auf die persönlichen Daten. Spiele werden oft als einige der invasiven Anwendungen, nicht zu schweigen von der Tatsache, dass Sie oft gedacht, oder speziell für Kinder, die geschützt werden müssen in übereinstimmung mit den Gesetzen zum Datenschutz und wurde speziell für Kinder. Experten raten, sorgfältig zu studieren Auflösung-Gaming-Anwendungen vor der Installation.

Vor dem herunterladen der Anwendung, die Anforderung den Zugriff auf die Funktionen, die nichts mit den erbrachten Leistungen, die Wissenschaftler raten, sich zweimal überlegen. Aber es wäre noch besser, wenn Sie sich entscheiden, mehr erfahren Sie direkt über die Entwickler. Also, wenn Sie nicht möchten, dass die chinesische Regierung möglicherweise Zugriff auf Ihre Daten, Sie werden daran interessiert zu wissen, dass Tiktok die gehört einer chinesischen Firma. Vertreter Tiktok die behaupten, dass das Unternehmen speichert keine Benutzerdaten auf dem Territorium Chinas und teilt diese Informationen mit der Regierung. Auch die Anwendung in Russland basiert, jedoch sind die Entwickler erklärten, dass Sie speichern keine Benutzerdaten auf dem Territorium des Landes. Im Gegenzug, Vertreter der öffentlichkeit versichern, dass Sie bieten keine personenbezogenen Daten der Nutzer an die Strafverfolgungsbehörden, aber die Zahl der Strafverfahren wegen der Beiträge in diesem sozialen Netzwerk sagt etwas anderes. So entscheiden Sie, ob Sie Vertrauen in solche Unternehmen.

Zahlen Sie die Aufmerksamkeit auf die Tatsache, auf welche Informationen Mobile Apps den Zugriff beantragen? Teilen Sie Ihre Meinung mit den Teilnehmern und nebenbei erfahren Sie, welche Anwendungen sind Leser

Forscher empfehlen Auch regelmäßig die Einstellungen des Telefons, um zu sehen, welche Apps Zugriff auf persönliche Informationen. Seit kurzem Apple-und Android-Nutzer haben berichtet, auf welche Funktionen der Anwendung den Zugriff beantragen, gewährt, ob er und ob Sie Ihre Meinung ändern.

die Illusion der Kontrolle

Unter den Fachleuten, die sich mit dem Studium der Erhebung personenbezogener Daten, es ist der Standpunkt verbreitet Standpunkt, dass Anwendungen auf Anfrage Zugang zu den personenbezogenen Daten — nur eine Illusion der Kontrolle. Häufig Anwendung finden andere Verfahren zur Erzeugung der benötigten Informationen, einschließlich Standortdaten. Auch Sie können die Daten, für die keine Erlaubnis, zum Beispiel eindeutige Geräte-IDS, die es Anwendungen ermöglichen, sammeln Daten darüber, wie und Wann Sie verwendet werden. Die erhaltenen Informationen dann an den Werbetreibenden, so dass Sie verbessern Sie Ihre Produkte und erhöhen das Niveau . Aber wie sonst verwenden personenbezogene Daten?

Sicherlich haben Sie gehört, die Geschichte über Hacking und Verwendung personenbezogener Daten. Vor kurzem Facebook und Twitter , dass die persönlichen Daten von Hunderten von Nutzern waren öffentlich zugänglich. Der Grund dafür war die Forderung von einigen Android-Anwendungen, heruntergeladen aus dem laden , geben Sie Ihre Kontodaten. Das Unternehmen erhielt einen Bericht des Sicherheitsdienstes, gemäß dem Satz für die Softwareentwicklung unter dem Namen One Audience Dienste Drittanbieter-Entwickler Zugriff auf persönliche Daten wie E-Mail-Adressen, Benutzernamen und sogar die letzten Tweets. Es ist nicht ausgeschlossen, dass jemand die Kontrolle über fremde Twitter-Account, aber die Beweise dafür bis heute nicht.

Gaming-Anwendungen gehören zu den aggressivsten, wenn es darum geht, den Datenschutz

Auch kaum transparent Anwendungen Facebook und Snapchat, da eine große Anzahl von Nutzern regelmäßig Klagen über Verletzungen der Privatsphäre. Aber das traurigste ist, dass wir nichts dagegen tun. Bleibt nur zu boykottieren App, wenn Sie es nicht mögen oder gar ablehnen die Nutzung bestimmter sozialer Netzwerke. Dabei werden wahrscheinlich in der Zukunft das Problem der persönlichen Daten viel ernster geworden.

Wie die Vertraulichkeit der Daten?

Ich Denke, niemand wird behaupten, dass bei Menschen sollte das Recht zu wissen, welche Informationen über Sie sammeln und was mit Ihr machen. Die Situation, in der private Unternehmen behandelt die persönlichen Daten der Nutzer ohne deren Einverständniserklärung einfach . Allerdings, fast jeden Tag sehen wir, dass das Unternehmen nicht die Absicht, regulieren die Arbeit mit den Daten der Nutzer, so wie Sie sind motiviert, in Erster Linie der Wunsch, einen Gewinn zu machen. Darüber hinaus sind viele Unternehmen gehen noch weiter: wenn Benutzer die Erlaubnis geben, auf die Verwendung personenbezogener Daten, Anwendungen zusätzliche Gebühren erheben oder verringern die Qualität der Dienstleistung. Daher müssen Sie die Verantwortung für den Missbrauch vertraulicher Daten.

Die Forscher glauben, dass der Schutz der persönlichen Daten zu beantragen, die Einführung besserer Datenschutzgesetze und deren Durchsetzung. Und obwohl Datenschutz , Download von Mobile Apps ohne Sie kann einfach gefährlich sein. Natürlich ist der beste Weg, um zu vermeiden die Verarbeitung Ihrer Daten Apps von Drittanbietern — überhaupt nicht hochladen. Am Ende heute muss jeder für sich selbst entscheiden, ob die Installation der Anwendung dessen, was Sie nimmt.

Mehr:

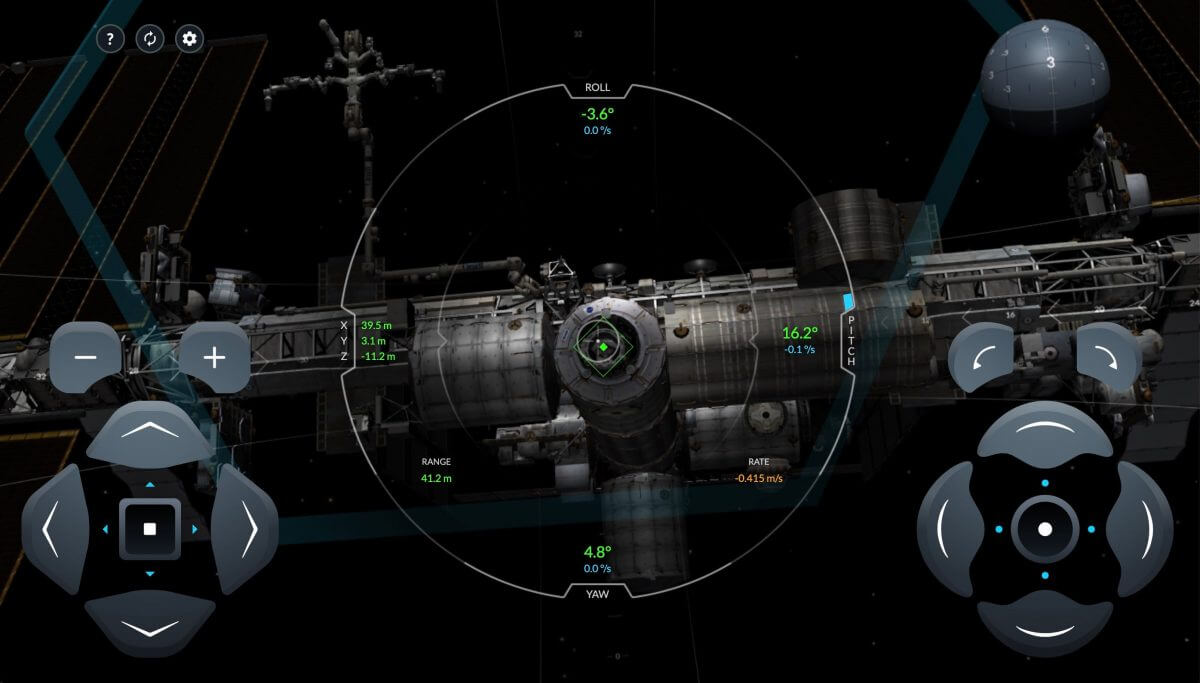

Und Sie werden in der Lage? SpaceX hat eine echte Simulator andocken Dragon mit der ISS Crew

noch in diesem Monat ein neues Raumschiff-Crew Dragon von SpaceX bringt seine ersten Passagiere auf der Internationalen Raumstation. Wie soll es geschehen? Jetzt können Sie selbst sehen, was die Astronauten sehen, die Annäherung an die ISS. SpaceX ha...

Welche Unternehmen genau überleben nach der Pandemie?

Rache tobt In der Welt eine Pandemie Coronavirus, von dem bereits Millionen von Menschen betroffen. Und ich spreche jetzt nicht nur über diejenigen, die infiziert wurde, sondern auch über diejenigen, die Ihren Arbeitsplatz verloren haben, geraten unt...

Ob wir ohne Internet überleben?

Wie Sie denken, wir sind immer noch jene, die das Land durchstreiften Tausende von Jahren, oder wir wurden zur neuen Gesellschaft — Gesellschaft ONLINE? Fast wie im Kultfilm Matrix. Ich habe lange gedacht, dass wir sehr abhängig vom Internet, a...

Verwandte News

Was passiert, wenn unsere Erschaffung in der Lage, existieren im Internet ewig

Kann ich in einer virtuellen Umgebung existieren? Stellen Sie sich vor, dass das menschliche Gehirn gescannt werden kann, bis ins kleinste Detail und in einer Computer-Simulation nachgebildet. Der Geist des Menschen und seine Erin...

Warum wir glauben фейковым Nachrichten?

eine Große Menge an Informationen erschwert die Suche nach Informationen wahrheitsgemäß Wir Leben in einer Zeit der überfülle der verschiedenen Informationen. Heute schwer vorstellbar, eine Person, die nichts gehört von gefälschte...

419 Millionen Datensätze aus der Datenbank Facebook entdeckt in der öffentlichkeit

Daten der Nutzer Facebook ins Netz durchgesickert. Wieder Facebook, eines der größten IT-Unternehmen und-gleichzeitig Inhaber des gleichnamigen sozialen Netzwerks, der Messenger WhatsApp , Oculus Rift und noch ein paar andere Proj...

Millionen Orte mit Google Maps nie existiert. Wie funktioniert das denn?

Millionen von Organisationen, Daten über die Host in die Karten , eigentlich nicht existieren und nie existierten. Es konnten durch die Untersuchung der Journalisten von The Wall Street Journal. Unter 200 Millionen Orte Hinzugefüg...

Erstellt virtuelle Lügendetektor — das Internet wird mehr ehrlich?

Vielleicht in der Zukunft das Internet ist frei von Betrug, ja und die Nutzer selbst müssen sorgfältig beobachten Ihre Worte. Forscher von der University of Florida entwickelte künstliche Intelligenz, die perfekt erfüllt die Rolle...

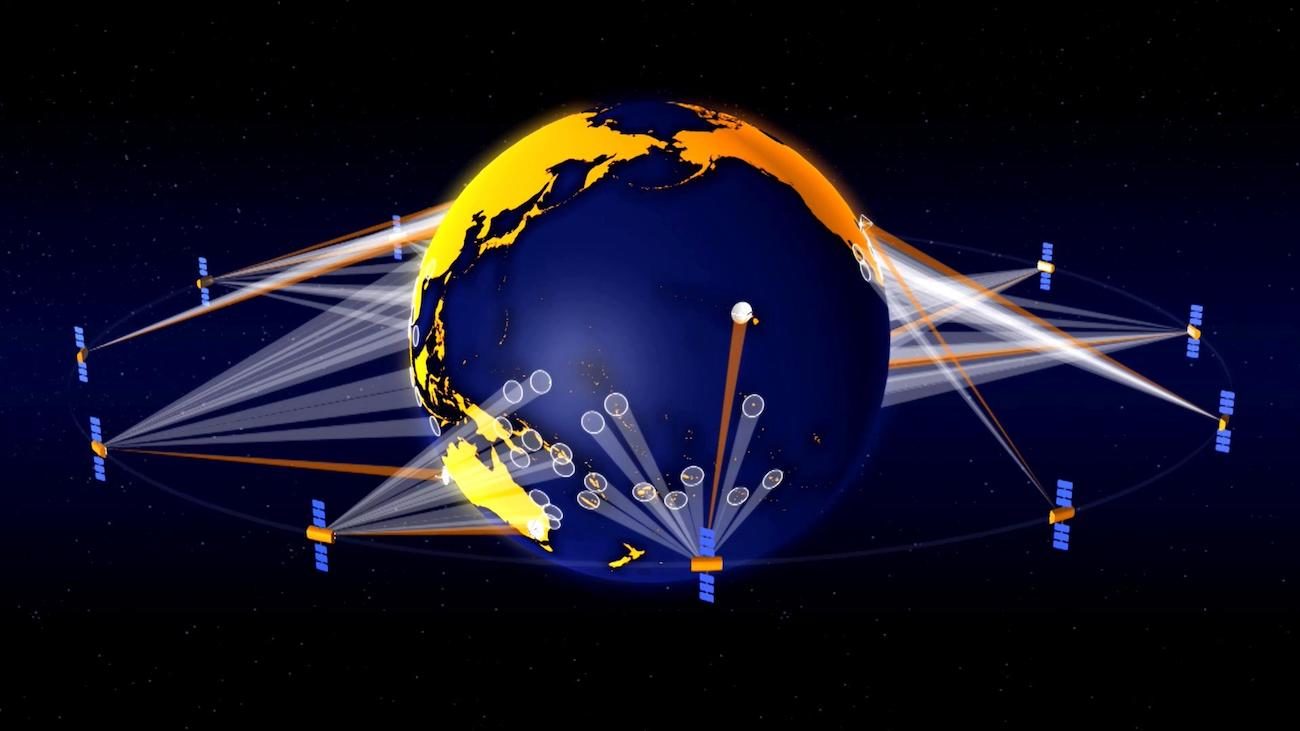

In Russland wird nicht wirklich Satelliten-Internet wegen des neuen Gesetzes

In der Zukunft auf der Erde erscheinen kann Global , für die gesamte Oberfläche des Planeten damit schon beschäftigt das Unternehmen OneWeb und . Gemessen an der neuen Verordnung der Russischen Regierung, Ihre Bereitstellung auf d...

Bei der weltweiten Internet-Infrastruktur keine zentrale Behörde. Damit es funktioniert, jeder verlässt sich auf alle anderen. In der Folge ist die Globale Verflechtung Seekabel, Satelliten und anderen Technologien, die die Welt v...

YouTube wird das Video über die flache Erde und рептилоидах aus der Liste der Empfehlungen

das System auf der Grundlage der Empfehlungen des maschinellen Lernens ist in fast jeder einem. Es hilft den Menschen die Beiträge Lesen, Musik hören und Videos ansehen, die Sie am meisten interessiert sind. Google ist nicht das e...

Facebook baut ein Observatorium für die Laser-Kommunikation mit Satelliten

Auf die schneebedeckten Gipfel der kalifornischen Berge Wilson befanden sich viele bekannte Sternwarte. Zum Beispiel, bis 1949 auf ihm Stand Hooker-Teleskop, und im Jahr 2004 darauf erschien optischen Interferometer CHARA. Im Mome...

Das Ministerium für Kommunikation hat den Gesetzentwurf über die Isolierung des Russischen Internets

Im Dezember 2018 in der Staatsduma einen Gesetzentwurf, was auf die Isolation des Russischen Internets von ausländischen Servern. Es wird erwartet, dass auf diese Weise die Bewohner des Landes werden am besten vor Datenverlusten g...

#Video | Google hat ein Kunstwerk, indem der Datenverkehr von cloud-Service

nur Durch eine cloud-Speicher Google Cloud täglich viele Terabyte Traffic und vor kurzem eine Gruppe von Designern aus Google Cloud Storage-Einheiten gemeinsam mit der Agentur Staman Design визуализировала diese Threads. Aber nich...

Cyberkriminelle haben gelernt, das verstecken von Viren in мемах

Maskieren Viren-Programme unter normalen Dateien die Verbrecher gelernt haben, schon ziemlich lange. Bei unvorbereiteten Benutzer normale mp3-Dateien, Bilder im jpeg-oder Textdokument im doc-Format wird nicht dazu führen Verdacht....

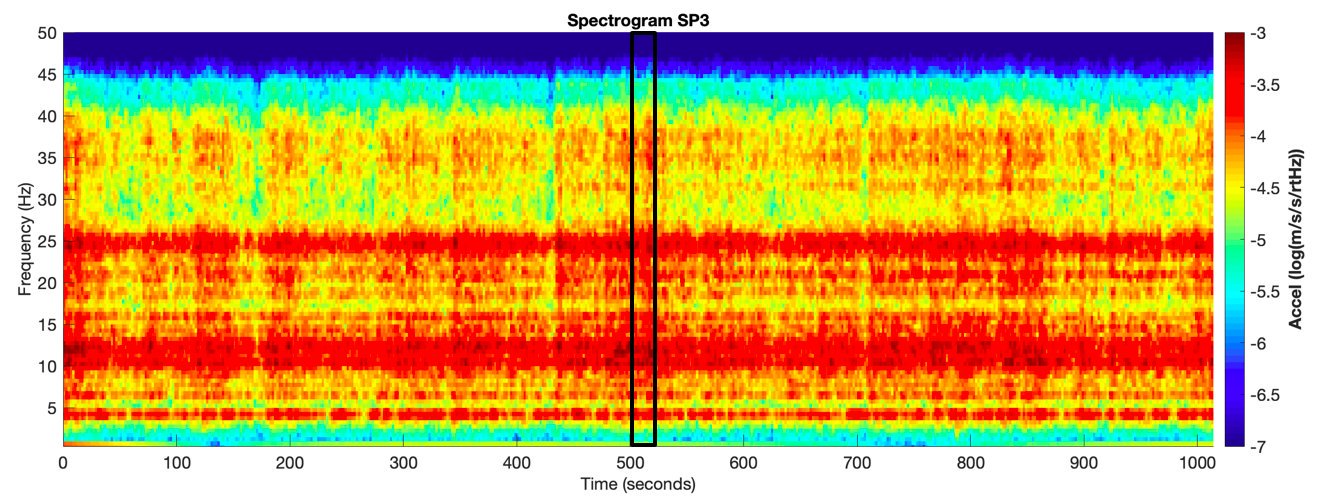

Modul InSight «gehört» martian wind

die Mission InSight, in denen nur 10 Tagen fiel auf die Oberfläche des mars das landemodul und das wissenschaftliche Labor, schickte uns die ersten «Töne» mars-Winde auf dem roten Planeten. Sensoren InSight fing ein leises Grollen...

Das chinesische Unternehmen stellte ein Projekt des kostenlosen Satelliten-Internet für alle

Viele große Konzerne wie Facebook, SpaceX und wiederholt erklärt, dass die Entwicklung im Bereich der Erstellung von globalen Internet, der Ihnen Zugang zum World Wide Web an jedem beliebigen Punkt unseres Planeten. Und vor kurzem...

In Moskau wird von den Cyber-Angriff auf die neue Seilbahn

vor zwei Tagen eine offene Seilbahn von der Aussichtsplattform auf den Sperlingsbergen vor der «Luzhniki» wird von den Cyber-Angriff. Die Nachrichtenagentur TASS mit der Verbannung auf das Presseamt der Moskauer Seilbahn berichtet...

MIT startet den Internet-Projekt, wo jeder realen Person verwalten kann

die Experimente, die Wissenschaftler stellen, sind nicht immer etwas monoton, langweilig und uninteressant breiten Personenkreis. Manchmal ist es ganz im Gegenteil. Zum Beispiel, Forscher am Media Lab des Massachusetts Institute o...

Google schließt E-Mail-Dienst Inbox und bietet automatisch in Gmail

IT-Riese Google hat die Entscheidung schließen E-Mail-Dienst Inbox, einen von vor 4 Jahren. Diese Entscheidung wurde von dem Wunsch, den Fokus ausschließlich auf Gmail. Über die Tatsache, dass die Inbox geschlossen, sagte Google i...

Нейросеть von Facebook gelernt zu verstehen memes

Künstliche Intelligenz auf der Basis нейросетей bereits in vielen Bereichen unseres Lebens und seiner lehren, alle neuen und neue Tricks. Zum Beispiel, vor kurzem Fachleute, die an der Verbesserung von Facebook und Instagram, stel...

Google will «töten» URLS im Namen der Sicherheit der Nutzer

die Google-Ingenieure beabsichtigt, ein weiteres Reform im Internet. Google-Browser Chrome bereits Rottet das HTTP-Protokoll, die Tagging Ihrer Websites als unsicher und zwingt Administratoren, die Umstellung auf HTTPS mit der Fun...

Google Assistant Russisch gesprochen

zwei Jahre nach der Präsentation des virtuellen Assistenten Google Assistant und jetzt hat er Russisch gesprochen. Sprechen Sie mit dem Assistenten können nicht nur Nutzer von Android-Geräten, sondern auch iOS-Nutzer. Die Bereitst...

Kommentare (0)

Dieser Artikel wurde noch kein Kommentar abgegeben, sei der erste!