أمن الحاسوب نتائج البحث 18

كما يمكن استخدام المجرمين الذكاء الاصطناعي ؟ أخطر البديل

الذكاء الاصطناعي قادر على ذلك بكثير. على سبيل المثال, يمكن أن تحل محل مواجهة أرنولد شوارزنيغر سيلفستر ستالون آخر 10 سنوات ، كل يوم نسمع أخبار عن كيف هذا أو ذاك الذكاء الاصطناعي قد تعلم مهارات جديدة. اليوم خوارزميات الكمبيوتر تعرف ...

تكنولوجيا التجسس على المستخدمين: لماذا وكيف شركات جمع البيانات الشخصية

التطبيق TikTok المتقدمة في الصين ، الذي يشارك في مراقبة منتشرة على مواطنيها. هل تعتقد أنت ذلك ؟ حين تفكر في الإجابة ، ولنتذكر أن كل عمل تقريبا هو المراقبة السلبية. متوسط صفحة ويب يتصل البيانات الواردة مع العشرات من المطورين. نفس ا...

تطبيقات vs المتصفح: أين هو أكثر أمانا للتواصل ؟

ما هو أكثر أمانا: الرسائل الفورية أو المتصفحات ؟ في القرن الحادي والعشرين — العمر من التطبيقات النقالة والشبكات الاجتماعية المختلفة من قبل المصالح. القلق بشأن سلامة البيانات من المستخدمين والمطورين من جميع أنحاء العالم اختب...

من الذي اخترع الكمبيوتر كلمة المرور ؟

ما تراه عند تشغيل الكمبيوتر أو الكمبيوتر المحمول أو الهاتف الذكي ؟ إذا كنت رجل عائلة أو أهمية سلامة البيانات الشخصية ، على الأرجح ، قبل فتح الشاشة مع الحقل لإدخال كلمة المرور من جهاز الكمبيوتر. هذه النافذة اليوم أصبح من المألوف جد...

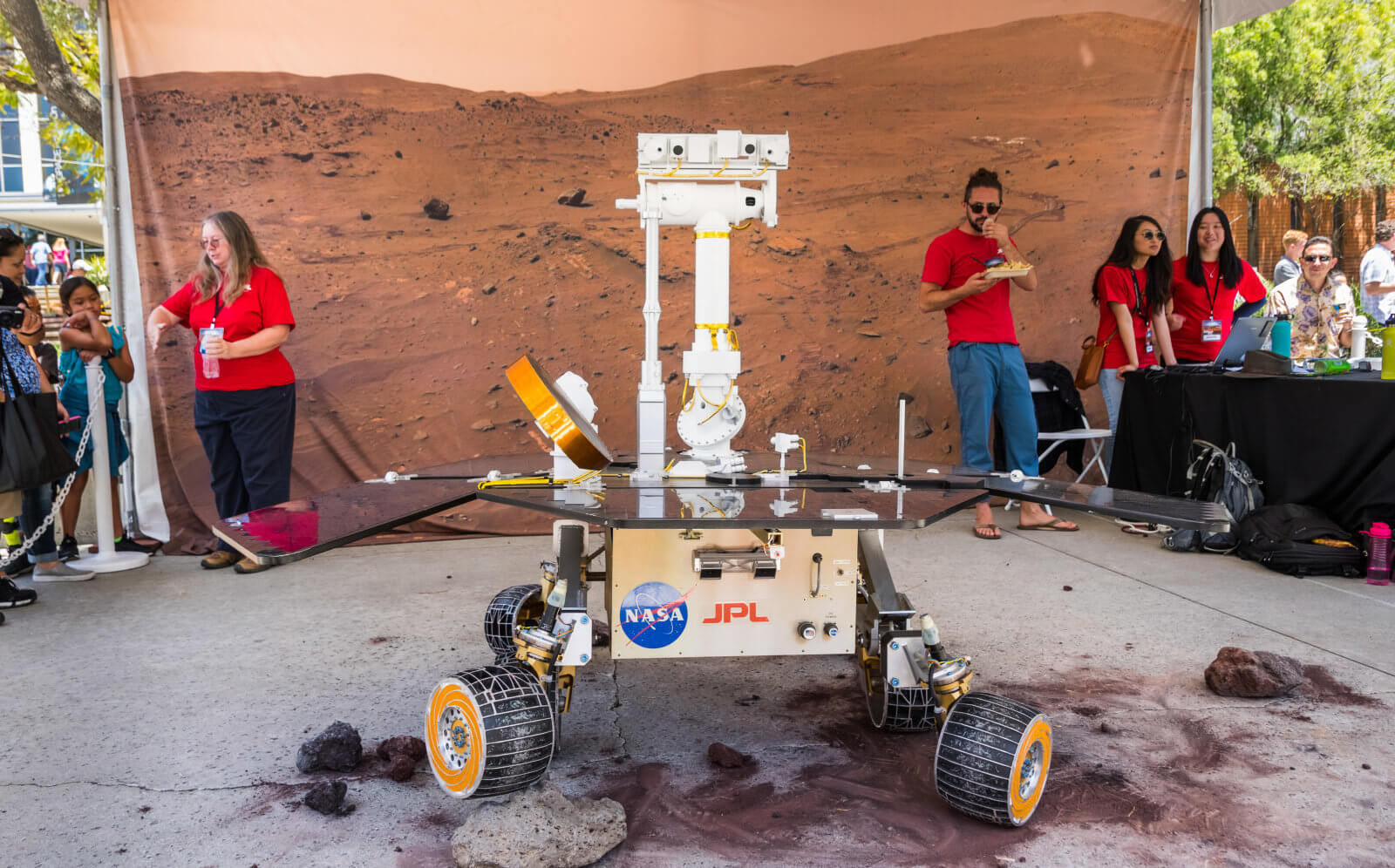

اخترق قراصنة ناسا الملقم باستخدام رخيصة Raspberry Pi كمبيوتر

أن الولايات المتحدة مختبر الدفع النفاث في ناسا (JPL) وتنتج بعض من أكثر الأشياء ذات التقنية العالية على هذا الكوكب ، على سبيل المثال ، نفس و التلسكوبات الفضائية ، ولكن اتضح أنها عانت من مشاكل خطيرة جدا مع الأمن السيبراني. وفقا لموق...

Algolux قدم أيون منصة تطوير نظم مراقبة مستقلة

Algolux ، التي أنشئت في عام 2015 ، لم لا سيما المعروفة في حقل مزدحم للسيارات رؤية الكمبيوتر. ومع ذلك ، فإن هذا بدء التشغيل من كيبيك جذبت انتباه المستثمرين. على سبيل المثال ، في أيار / مايو الماضي رفعت الشركة بقيمة 13.4 مليون دولار...

USB-C سوف تسمح لك لتحديد "" الشحن

-ج ويجري تحسين و سوف تبدأ قريبا لحماية الهواتف الذكية — بما في ذلك من الفيروسات. مستقبل الهواتف الذكية قد تبدأ في تعلم تصميم فقط بالنسبة لهم شاحن. اليوم الأجهزة المحمولة — في الغالب الهواتف الذكية — اللعب في حيا...

وقال العلماء, يمكن أن تكون خطيرة أجهزة الكمبيوتر الكم

أجهزة الكمبيوتر الكم تختلف اختلافا جوهريا عن الكلاسيكية البرامج ، وبالتالي توفير سريع التفاعل مع كميات ضخمة من البيانات. في هذه اللحظة هم المتخلفة, ولكن في المستقبل سوف بالتأكيد رفع خوارزميات تعلم الآلة إلى مستوى جديد سوف ...

IBM سوف تستخدم منظمة العفو الدولية لمعالجة مشاكل الأمن السيبراني

في السنوات الأخيرة ، المتسللين وغيرها من مجرمي الإنترنت ابتكار وسائل جديدة لسرقة البيانات أو ضرر على الشركات والأفراد. و في بعض الأحيان لحماية التقنيات القياسية لم تعد كافية ، ولكن لتأمين الفضاء الإلكتروني قد حل رئيسيا شركة IBM, ت...

جوجل تريد "قتل" URL باسم الأمن المستخدمين

مهندسي جوجل تنوي ترتيب إصلاح آخر على الإنترنت. متصفح جوجل كروم بالفعل قضت على بروتوكول HTTP ، بمناسبة باستخدام مواقع غير آمنة مما اضطر المسؤولين إلى الانتقال إلى تشفير HTTPS. وفقا السلكية ، قبل نهاية النصف الثاني من عام 2019 ، فإن...

نصف مليون الموجهات يمكن إيقاف VPNFilter

من الباحثين في مجال الأمن اكتشفت مؤخرا أن ما لا يقل عن 500 ألف الموجهات في الخدمة بين المستخدمين العاديين و الشركات المصابين البرمجيات الخبيثة VPNFilter, النسخة السابقة التي كانت في السابق موزعة على أراضي أوكرانيا. في هذه اللحظة ا...

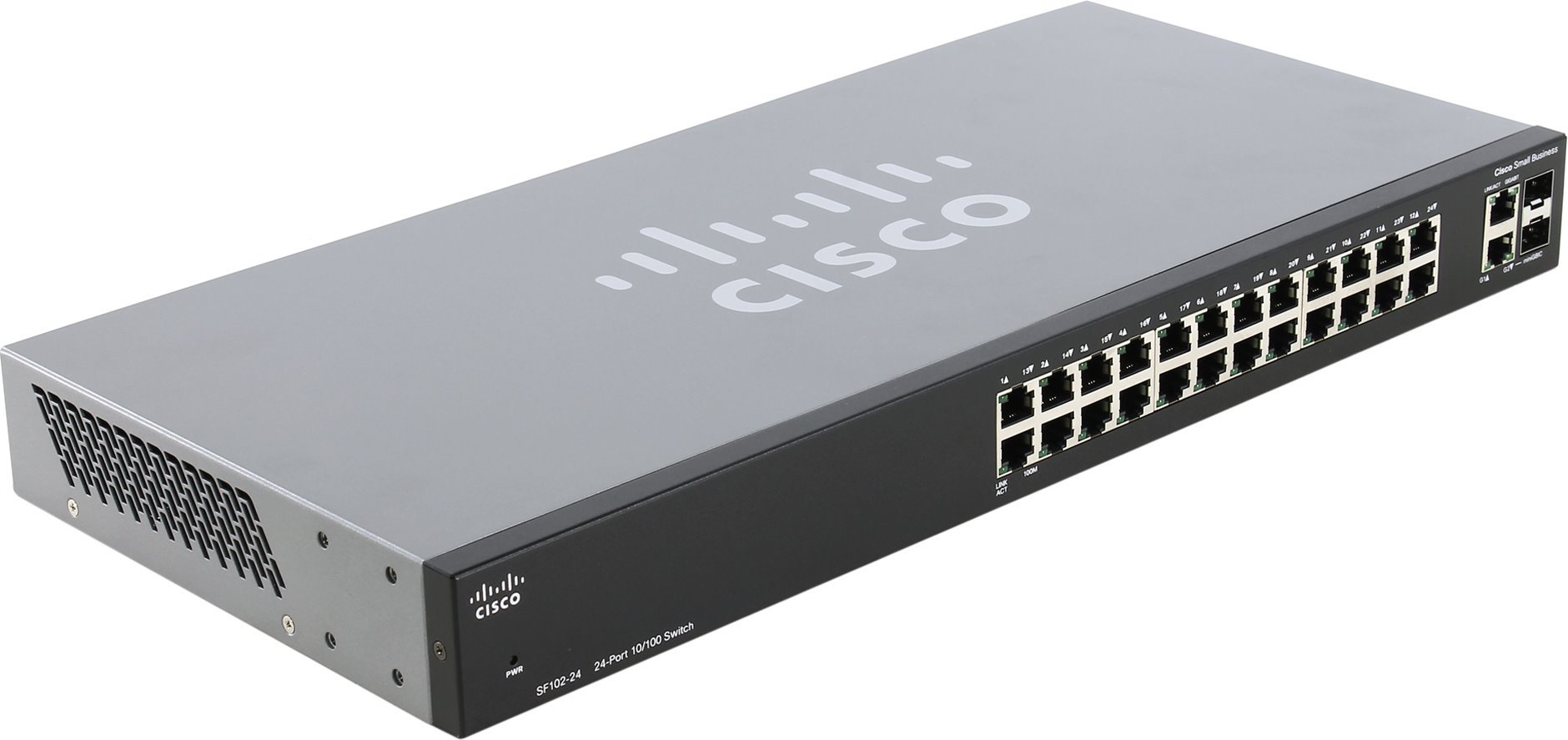

ماذا تعلمت عن الهجوم على 200 000 الشبكة من سيسكو المفاتيح ؟

في الأيام القليلة الماضية لم تكن أفضل لأمن الإنترنت. الإيرانية وزارة الاتصالات وتكنولوجيا المعلومات ذكرت أنه أصبح ضحية العالمية من الهجمات السيبرانية (أو ببساطة التبديل) من سيسكو التي لم تتلق حتى الآن بقع استغلال في البروتوكول الش...

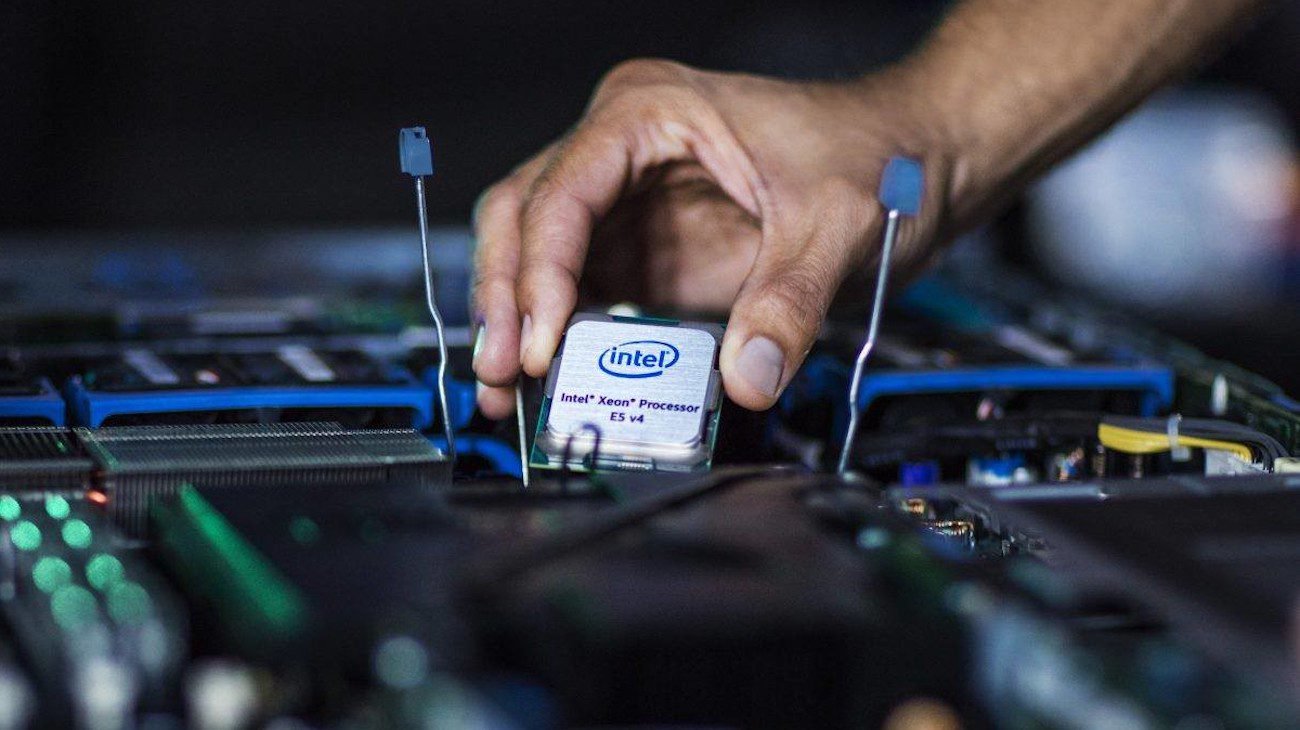

إنتل لم تعد تدافع عن بعض المعالجات من نقاط الضعف

في بداية هذا ، اعتبارا من عام 2018 ، بعض المعالجات من إنتل اكتشف أن يسمح المهاجمين إلى سرقة بيانات المستخدم التي يتم معالجتها في المعالج. على الفور ممثلي إنتل قال من شأنها أن تعمل على "التصحيح" أنه سيتم تصحيح هذا الإغفال. ومع ذلك ...

موظف من "كاسبرسكي لاب" وجدت فيروسات الكمبيوتر لا يمكن قتله

كل يوم تقريبا على شبكة الإنترنت على نطاق العالم إلى اكتشاف بعض فيروسات الكمبيوتر. ونادرا جدا ما يحدث ذلك أن الفيروسات لا يمكن تدميرها. وعلاوة على ذلك, نادر virus هو قادرة على إخفاء سنوات من مكافحة الفيروسات المطورين. ولكن وفقا لتق...

DARPA استأنفت العمل على "اختراقها" الكمبيوتر مورفيوس

الأمن السيبراني في السنوات الأخيرة أصبحت ذات أهمية خاصة للاستثمار ليس فقط الشركات الكبيرة ، ولكن أيضا الجيش. في ضوء الأحداث الأخيرة ، عندما دودة WannaCry فجأة خرج أكثر من 300 000 أجهزة الكمبيوتر في جميع أنحاء العالم ، كرها تبدأ في...

اسمه قائمة أسوأ كلمات المرور في عام 2017

الشركة SplashData المتخصصة في توفير المعلومات والخدمات الأمنية ، يجعل سنويا قائمة الأكثر شعبية كلمات السر ، استنادا إلى الملايين من سرقة معلومات تسجيل الدخول التي في نهاية المطاف في الوصول المفتوح. وكل عام ونحن لا تتوقف أبدا عن تف...

الشيفرات الخبيثة مكتوب في الحمض النووي التي يمكن أن تصيب أجهزة الكمبيوتر

هذا كان متوقعا منذ اللحظة العلماء تحميل المعلومات الرقمية الجزيئات من حمض النووي الريبي منقوص الأكسجين. للمرة الأولى تمكن الباحثون أن تصيب فيروسات الكمبيوتر, تحليل الحمض النووي ، التي جعلت من الشيفرات الخبيثة. يبدو أن كل واحد منا ...

جوجل ترد على كيفية جعل اختبار reCAPTCHA غير مرئية

أن يكون الروبوت في أيامنا هذه أصبح من الصعب على نحو متزايد. بارعة مطوري المواقع و خدمات الويب لإنشاء أكثر تطورا الشيكات على أنشطة السير في الشبكة. إذا قبل أن اضطر إلى إدخال سخيفة العبارة مع الصور ثم ضع علامة بجوار العبارة الآن ما ...